Паролі: по секрету всему свету

Прочитали: 6589 Коментарів: 131 Рейтинг: 283

«А розкажіть докладніше про зломи менеджерів паролів в наступних випусках.

Буде дуже цікаво! »

Voin sveta, учасник спільноти Dr.Web

Рекомендації використовувати складні паролі і часто міняти їх можна почути постійно. Але практика показує, що введення в компанії політики по регулярній зміні паролів миттєво призводить до появи листочків на моніторі або в кращому випадку під клавіатурою - і це, природно, не є добре. Здавалося б, виходом із ситуації є використання менеджерів паролів - спеціального ПО, призначеного для генерації складних паролів, їх зберігання, а також автоматичної підстановки паролів при відповідних запитах того ж браузера. Зручно, так? Хакерам теж.

Дослідник з Security Assessment Денис Андзаковіч (Denis Andzakovic) опублікував на GitHub безкоштовну ТУЛЗ, названу KeeFarce. Досить запустити KeeFarce на комп'ютері жертви, коли та авторизована в популярному кроссплатформенную менеджері паролів KeePass, і інструмент дешифрує весь архів з паролями, зберігши його окремим файлом (зловмисник може забрати файл відразу або зробити це пізніше, віддалено).

Принцип роботи KeeFarce базується на DLL-ін'єкції. Шкідливий код запускає в самому менеджері паролів цілком легітимну процедуру експорту, завдяки якій відкрита в цей момент БД (включаючи всі логіни, паролі, замітки і URL, що зберігаються в ній) зберігається в CSV файл, у вигляді простого тексту.

https://xakep.ru/2015/11/05/keefarce

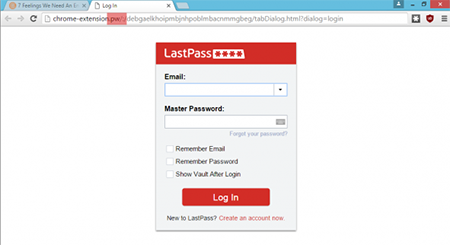

Фахівцем з комп'ютерної безпеки Шоном Кессіді (Sean Cassidy) була виявлена можливість для фішинговою атаки на LastPass. Він дотепно назвав її LostPass (загублені паролі). Спочатку зловмисник заманює вас на свій сайт, який демонструє підроблене повідомлення про те, що ваша сесія закінчилася і необхідно залогінитися знову.

Так як повідомлення підроблене, натискання на кнопку Try Again призведе на спеціально створену сторінку, що виглядає точно так само, як стандартна форма для введення логіна і пароля LastPass. Вона навіть адреса матиме майже такий же, який зазвичай мають спеціальні сторінки браузера, що відкриваються встановленими розширеннями. За винятком невеликої деталі, яку я виділив на скріншоті. Упевнений, що більшість користувачів не звернуть на таку дрібницю ніякої уваги.

Далі ви вводите на цій сторінці свої логін і пароль для входу в LastPass, і вони тут же потрапляють в руки до хакерів. В результаті останні отримують повний доступ до всіх ваших сайтів і облікових даних. Атака спрацьовує навіть у тому випадку, якщо у вас включена двухфакторная аутентифікація, тільки послідовність дій хакера буде на один крок більше. Детальніше про роботу LostPass можна прочитати тут (англійською).

https://lifehacker.ru/2016/01/17/lostpass

Невразливих програм немає!

Якщо ви використовуєте якусь програму, то ви тримаєте в руках гранату. Питання тільки в тому, хто і коли висмикне чеку (і висмикне чи) і наскільки сильно рвоне.

Багато користувачів часто працюють за різними комп'ютерами, і тому вони запускають менеджери паролів зі знімних пристроїв. Оскільки як правило для роботи програм потрібні зовнішні бібліотеки, то можливість завантаження несанкціонованої бібліотеки може перетворити менеджер паролів (при наявності відповідної уразливості) в небезпечного розповсюджувача вірусів.

https://xakep.ru/2014/09/08/password-manager-pentest

З п'яти менеджерів паролів, які брали участь в тесті, тільки один зміг успішно протистояти всім атакам і не видав збережених даних, при цьому користувачі, які коментували статтю, звернули увагу, що для атак не були використані всі можливості. І час підтвердив їх правоту.

У лютому 2016 року дослідник Флоріан Богнер (Florian Bogner) знайшов уразливість в менеджері паролів KeePass версій 2.x: механізм поновлення програми влаштований таким чином, що звернення за апдейтами до серверів KeePass здійснюється за допомогою HTTP. Завдяки цій особливості на KeePass можна здійснити man-in-the-middle атаку, підмінивши легітимний апдейт шкідливим файлом. До того ж менеджер паролів Ніяк не верифікує завантажувані пакети оновлень, що додатково спрощує роботу зловмисникові.

https://xakep.ru/2016/06/06/no-https-for-keepass

# безпеку # пароль Зручно, так?